□ 추진배경

○ 정보시스템 급증, 악의적 사이버 해킹공격의 다양화 등으로 인해 한정된 예산‧인력으로 모든 시스템에 일관된 보안조치를 취하기 어려움

○ 시스템의 중요도ㆍ보안성 정도에 따라 차등적 보안관리 기준을 적용하여 체계적인 보안관리 수행 필요

□ 관련규정

○「행정기관 및 공공기관 정보시스템 구축‧운영 지침」(행안부 고시) 제48조의2

|

제48조의2(정보시스템 등급제) 행정기관 등의 장은 소관 정보시스템에 대하여 중요도, 가용성 등에 따라 등급을 분류하고 등급별로 장애관리, 행정정보 보존 및 관리, 보안관리 등을 수행하여야 한다. |

○ 「자치단체 정보시스템 장애 예방 대응 지침」(행안부 예규) 제9조

|

제9조(정보시스템 등급) ① 업무 담당자는 정보시스템을 설치‧변경할 경우 별표1의 기준에 따라 정보시스템 등급을 부여하여야 한다. |

□ 추진경과

○ ’14.9 : 정부3.0 추진위원회 「정부3.0 발전계획」 발표

※ 정부 데이터 및 서비스에 대한 보안등급제 도입을 위해 보안등급기준 개발 추진

○ ’15.8~12 : 전자정부지원사업 「범정부 정보보호등급제 마련」 추진

※ ’15. 5 : 정부3.0 추진위원회 「범정부 정보보호등급제 마련」 사업 승인

○ ’16.6~12 : 정보보호등급제 시범적용 추진(행정자치부, 경기도청)

○ ’17.7~12 : 정보시스템 보안관리 방안 선도기관 적용 추진(법무부, 광주광역시)

○ ’18.6~12 : 정보시스템 등급제 기반 보안관리 이행지원(광역시도 8개)

□ 정보시스템 등급 분류 절차

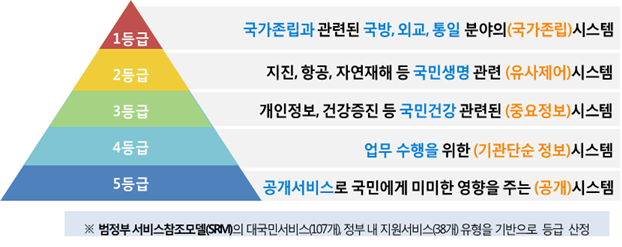

○ (등급) 시스템이 관리하는 정보 또는 서비스의 중요도(기밀성, 무결성) 및 가용성(사용자수, 연계기관수 등) 등에 따라 1~5등급 부여

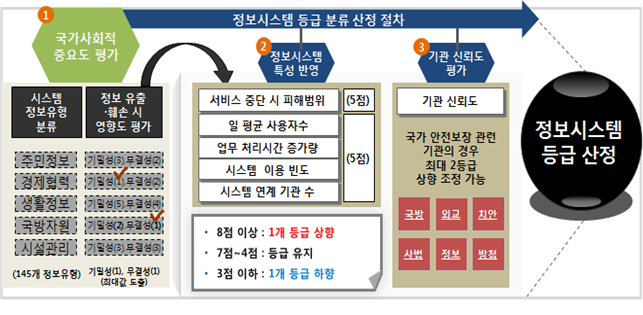

○ (등급분류) ① 국가ㆍ사회적 중요도 평가 → ② 시스템 특성 반영 → ③ 기관 신뢰도 평가를 종합하여 정보시스템 등급 분류

□ 등급별 보안관리 기준

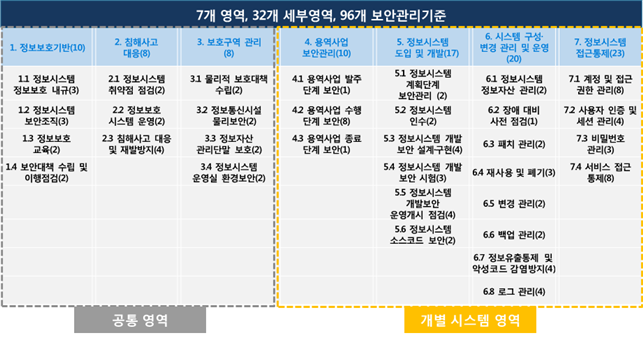

○ 정보보호 기반 등 7개 영역, 32개 세부영역, 96개 기준 마련

□ 등급별 차별화된 보안관리 수행 (예시)

○ 모든 정보시스템에 대해 기본적인 보안지침(국가정보보안기본지침 등)은 준수하도록 규정되었으며, 보안관리 수준은 3단계(H, M, L)로 차별 관리

< 등급별 보안관리 수준 차별화 내용 예시 >

|

기준 |

1∼2등급 (H) |

3등급 (M) |

4∼5등급 (L) |

|

취약점 점검 |

정보통신기반시설 취약점 점검항목(상, 중)에 따라 외부점검(연1회), 대내외 웹서비스에 대해 모의침투시험 |

정보통신기반시설 취약점 점검항목(상)에 따라 자체점검(연1회), 대외 웹서비스 모의침투시험 |

정보통신기반시설취약점 점검항목(상)에 따라 자체점검(연1회), 대외 웹서비스 취약점 진단도구로 진단 |

|

취약점 조치 |

즉시조치 불가능한 취약점 모니터링(분기 1회) |

즉시조치 불가능한 취약점 모니터링(반기 1회) |

즉시조치 불가능한 취약점 모니터링(연 1회) |

|

저장매체 불용처리 |

물리적 완전파쇄 |

자기적 충격에 의한 파쇄 |

완전포맷 3회 이상 수행 |

|

로그 기록 검토 |

로그검토 (월 1회) |

로그검토 (분기 1회) |

로그검토 (반기 1회) |

|

로그 위변조 방지 |

로그 접근권한 최소화, 로그 별도백업(3년 이상) |

로그 접근권한 최소화, 로그 별도백업(6개월 이상) |

|

출처: 2019년 6월 27일(목), 행안부 보도자료

'Security Paper' 카테고리의 다른 글

| 정보보호산업의경제적 파급효과 및사회적 기여도 분석 연구 (0) | 2022.04.07 |

|---|---|

| 정보보안교육 받으면 교육효과 유효기간은 얼마일까? (0) | 2021.09.25 |

| MapReduce를 이용한 대량 보안로그 분석 (0) | 2013.09.20 |

| 멀티플랫폼 모바일 전략의 핵심, ‘MDM’ 솔루션 (2) | 2012.02.02 |

| 개미와 보안과의 관계 (0) | 2009.10.16 |